Появление нежелательной информации на сайте всегда несет в себе крайне негативные последствия для владельца веб ресурса. Например, сгенерированный злоумышленником контент может попасть под индексацию поисковой системы и вызвать появление не релевантных страниц на сайте, а в некоторых случаях даже вызвать блокировку со стороны поисковой системы (попадание сайта в черный список).

Каким образом может генерироваться нежелательная спам запись? Рассмотрим конкретную ситуацию на примере популярной CMS wordpress.

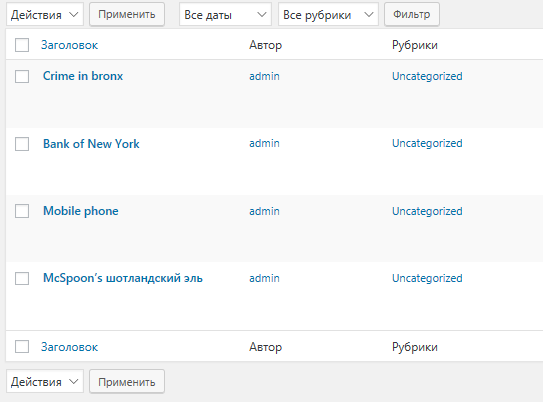

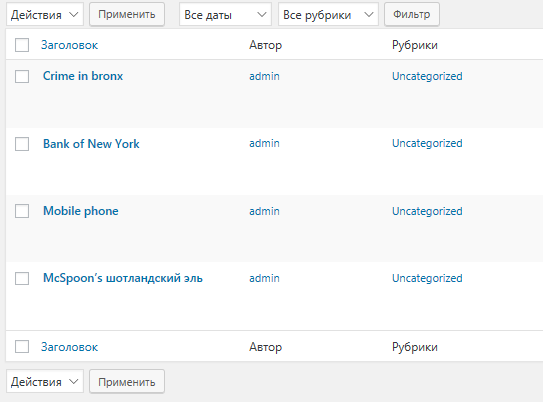

И так в один "прекрасный" день владелец или администратор сайта выполняет вход в панель администрирования сайтом для проведения работ и наблюдает, что в разделе Записи появились странные страницы:

Как нужно действовать в данной ситуации. Самое главное не подаваться панике и последовательно выполнить указанные ниже действия.

Первое: Оценить уровень заспамлености. Если спам страниц достаточно много, то вероятнее всего сайт был взломан достаточно давно. В таких случаях это может означать, что сайт давно не обновлялся и с большой долей вероятности на нем присутствует вредоносный код. Если спам записей небольшое количество, как в данном примере, то вероятно сайт был взломан недавно, но на нем также может присутствовать вредоносный код. Стоит заметить что иногда эти выводы могут быть относительными.

Второе: Необходимо проверить кто является автором спам контента. Если запись была создана и опубликована не от имени главного пользователя-администратора "admin" и сама учетная запись вам неизвестна, то с большой долей вероятности она была сгенерирована злоумышленником по средствам уязвимости в скриптовой части сайта или запись была создана по причине компрометации паролей (панели администрирования сайтом,базы данных, ftp или основной учетной записи панели управления хостингом). В этом случае необходимо провести полный аудит безопасности сайта, осуществить тщательный анализ лог файлов, выполнить проверку файлов сайта антивирусным решением , удалить неизвестные учетные записи, выполнить вторичную проверку базы данных и обновить CMS до актуальной версии. После проведения всех необходимых действий на сайте, нужно выполнить проверку на вредоносные компоненты компьютеров при помощи которых осуществляется доступ к сайту и изменить данные для доступа к панели администрирования сайтом, базе данных, ftp и основной учетной записи панели управления хостингом.

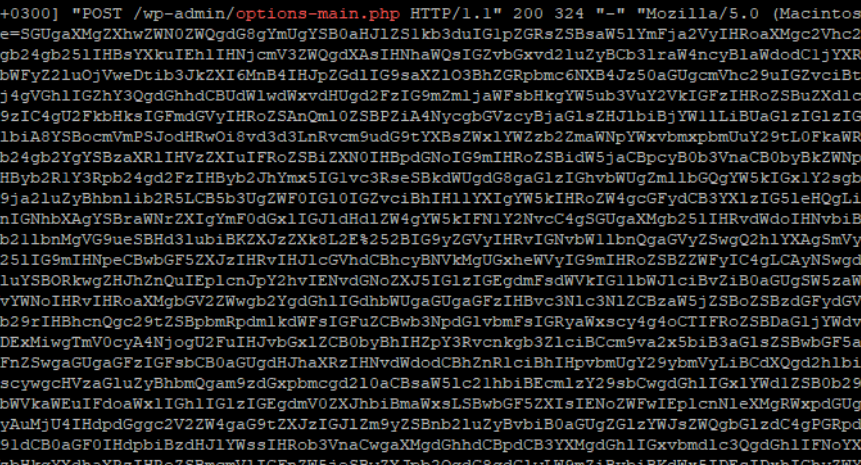

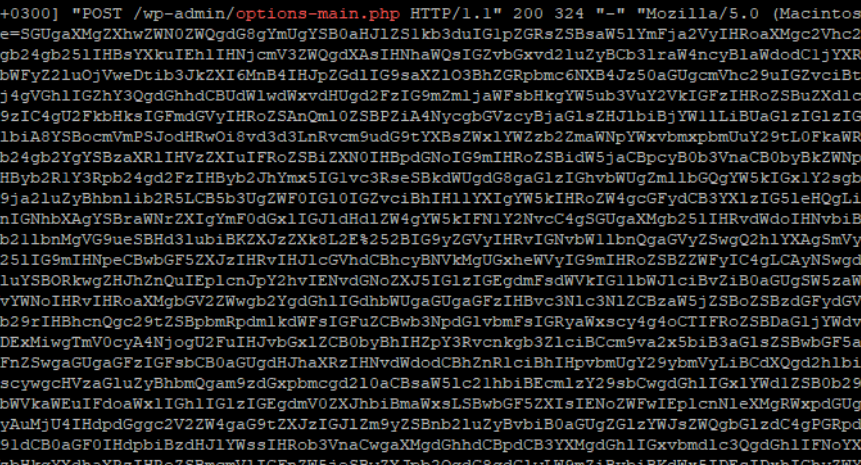

Третье: Если после выполненных действий спам записи продолжают появляться, то скорее всего при удалении вредоносного содержимого был пропущен вирусный код. В данном примере администратор сайта провел как ему казалось полный аудит безопасности, выполнив все указанные выше действия, но через день спам записи продолжили появляться. Какая же ошибка была допущена администратором ресурса? В этом примере администратор совершил одну из самых частых ошибок, он пренебрежительно отнесся к проверке лог-файлов сервера, а именно анализу лога посещения сайта. В логе посещения хранится служебная информация о всех обращениях к ресурсу. При повторном чтении лог файла были обнаружены подозрительные POST запросы, которые имели следующий вид:

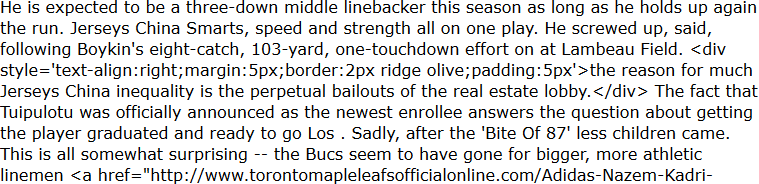

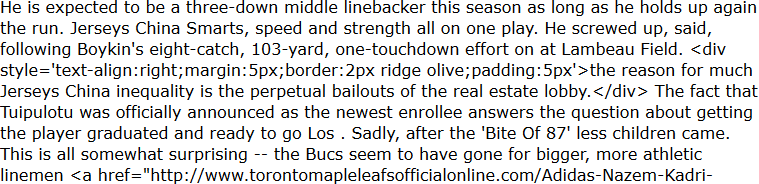

Как можно заметить запрос закодирован стандартным алгоритмом base64, при анализе также было определенно, что количество подозрительных запросов совпадает с количеством опубликованного спама. Также один из запросов был расшифрован стандартной функцией php, ниже переведен фрагмент декодируемого запроса:

Этот нежелательный текст генерируется злоумышленником, при помощи эксплуатации "бэкдора", тело которого помещено в файл:

options-main.php

Вирус позволяет от имени главной учетной записи "admin" создавать и публиковать записи на сайте при помощи POST запросов. Стоит заметить, что на момент написании данной статьи этот файл не определялся ни одним из известных антивирусным решением. После удаления файла

options-main.php генерация спам записей полностью прекратилась.

С нашей стороны для избежания данной ситуации мы настоятельно рекомендуем использовать только оригинальные программные компоненты. Проводить профилактическую проверку безопасности сайта и выполнять своевременное обновление движка и всех установленных компонентов, следить за безопасностью локального компьютера, внимательно относится к вопросу безопасности предоставляемых доступов к серверу, где располагаются файлы сайта.

Если у вас нет времени разбираться с назойливым спамом или возникают трудности при его удалении, вы можете всегда обратится к

нам за помощью.

Появление нежелательной информации на сайте всегда несет в себе крайне негативные последствия для владельца веб ресурса. Например, сгенерированный злоумышленником контент может попасть под индексацию поисковой системы и вызвать появление не релевантных страниц на сайте, а в некоторых случаях даже вызвать блокировку со стороны поисковой системы (попадание сайта в черный список).

Каким образом может генерироваться нежелательная спам запись? Рассмотрим конкретную ситуацию на примере популярной CMS wordpress.

И так в один "прекрасный" день владелец или администратор сайта выполняет вход в панель администрирования сайтом для проведения работ и наблюдает, что в разделе Записи появились странные страницы:

Появление нежелательной информации на сайте всегда несет в себе крайне негативные последствия для владельца веб ресурса. Например, сгенерированный злоумышленником контент может попасть под индексацию поисковой системы и вызвать появление не релевантных страниц на сайте, а в некоторых случаях даже вызвать блокировку со стороны поисковой системы (попадание сайта в черный список).

Каким образом может генерироваться нежелательная спам запись? Рассмотрим конкретную ситуацию на примере популярной CMS wordpress.

И так в один "прекрасный" день владелец или администратор сайта выполняет вход в панель администрирования сайтом для проведения работ и наблюдает, что в разделе Записи появились странные страницы:

Как нужно действовать в данной ситуации. Самое главное не подаваться панике и последовательно выполнить указанные ниже действия.

Первое: Оценить уровень заспамлености. Если спам страниц достаточно много, то вероятнее всего сайт был взломан достаточно давно. В таких случаях это может означать, что сайт давно не обновлялся и с большой долей вероятности на нем присутствует вредоносный код. Если спам записей небольшое количество, как в данном примере, то вероятно сайт был взломан недавно, но на нем также может присутствовать вредоносный код. Стоит заметить что иногда эти выводы могут быть относительными.

Второе: Необходимо проверить кто является автором спам контента. Если запись была создана и опубликована не от имени главного пользователя-администратора "admin" и сама учетная запись вам неизвестна, то с большой долей вероятности она была сгенерирована злоумышленником по средствам уязвимости в скриптовой части сайта или запись была создана по причине компрометации паролей (панели администрирования сайтом,базы данных, ftp или основной учетной записи панели управления хостингом). В этом случае необходимо провести полный аудит безопасности сайта, осуществить тщательный анализ лог файлов, выполнить проверку файлов сайта антивирусным решением , удалить неизвестные учетные записи, выполнить вторичную проверку базы данных и обновить CMS до актуальной версии. После проведения всех необходимых действий на сайте, нужно выполнить проверку на вредоносные компоненты компьютеров при помощи которых осуществляется доступ к сайту и изменить данные для доступа к панели администрирования сайтом, базе данных, ftp и основной учетной записи панели управления хостингом.

Третье: Если после выполненных действий спам записи продолжают появляться, то скорее всего при удалении вредоносного содержимого был пропущен вирусный код. В данном примере администратор сайта провел как ему казалось полный аудит безопасности, выполнив все указанные выше действия, но через день спам записи продолжили появляться. Какая же ошибка была допущена администратором ресурса? В этом примере администратор совершил одну из самых частых ошибок, он пренебрежительно отнесся к проверке лог-файлов сервера, а именно анализу лога посещения сайта. В логе посещения хранится служебная информация о всех обращениях к ресурсу. При повторном чтении лог файла были обнаружены подозрительные POST запросы, которые имели следующий вид:

Как нужно действовать в данной ситуации. Самое главное не подаваться панике и последовательно выполнить указанные ниже действия.

Первое: Оценить уровень заспамлености. Если спам страниц достаточно много, то вероятнее всего сайт был взломан достаточно давно. В таких случаях это может означать, что сайт давно не обновлялся и с большой долей вероятности на нем присутствует вредоносный код. Если спам записей небольшое количество, как в данном примере, то вероятно сайт был взломан недавно, но на нем также может присутствовать вредоносный код. Стоит заметить что иногда эти выводы могут быть относительными.

Второе: Необходимо проверить кто является автором спам контента. Если запись была создана и опубликована не от имени главного пользователя-администратора "admin" и сама учетная запись вам неизвестна, то с большой долей вероятности она была сгенерирована злоумышленником по средствам уязвимости в скриптовой части сайта или запись была создана по причине компрометации паролей (панели администрирования сайтом,базы данных, ftp или основной учетной записи панели управления хостингом). В этом случае необходимо провести полный аудит безопасности сайта, осуществить тщательный анализ лог файлов, выполнить проверку файлов сайта антивирусным решением , удалить неизвестные учетные записи, выполнить вторичную проверку базы данных и обновить CMS до актуальной версии. После проведения всех необходимых действий на сайте, нужно выполнить проверку на вредоносные компоненты компьютеров при помощи которых осуществляется доступ к сайту и изменить данные для доступа к панели администрирования сайтом, базе данных, ftp и основной учетной записи панели управления хостингом.

Третье: Если после выполненных действий спам записи продолжают появляться, то скорее всего при удалении вредоносного содержимого был пропущен вирусный код. В данном примере администратор сайта провел как ему казалось полный аудит безопасности, выполнив все указанные выше действия, но через день спам записи продолжили появляться. Какая же ошибка была допущена администратором ресурса? В этом примере администратор совершил одну из самых частых ошибок, он пренебрежительно отнесся к проверке лог-файлов сервера, а именно анализу лога посещения сайта. В логе посещения хранится служебная информация о всех обращениях к ресурсу. При повторном чтении лог файла были обнаружены подозрительные POST запросы, которые имели следующий вид:

Как можно заметить запрос закодирован стандартным алгоритмом base64, при анализе также было определенно, что количество подозрительных запросов совпадает с количеством опубликованного спама. Также один из запросов был расшифрован стандартной функцией php, ниже переведен фрагмент декодируемого запроса:

Как можно заметить запрос закодирован стандартным алгоритмом base64, при анализе также было определенно, что количество подозрительных запросов совпадает с количеством опубликованного спама. Также один из запросов был расшифрован стандартной функцией php, ниже переведен фрагмент декодируемого запроса:

Этот нежелательный текст генерируется злоумышленником, при помощи эксплуатации "бэкдора", тело которого помещено в файл: options-main.php

Вирус позволяет от имени главной учетной записи "admin" создавать и публиковать записи на сайте при помощи POST запросов. Стоит заметить, что на момент написании данной статьи этот файл не определялся ни одним из известных антивирусным решением. После удаления файла options-main.php генерация спам записей полностью прекратилась.

С нашей стороны для избежания данной ситуации мы настоятельно рекомендуем использовать только оригинальные программные компоненты. Проводить профилактическую проверку безопасности сайта и выполнять своевременное обновление движка и всех установленных компонентов, следить за безопасностью локального компьютера, внимательно относится к вопросу безопасности предоставляемых доступов к серверу, где располагаются файлы сайта.

Если у вас нет времени разбираться с назойливым спамом или возникают трудности при его удалении, вы можете всегда обратится к нам за помощью.

Этот нежелательный текст генерируется злоумышленником, при помощи эксплуатации "бэкдора", тело которого помещено в файл: options-main.php

Вирус позволяет от имени главной учетной записи "admin" создавать и публиковать записи на сайте при помощи POST запросов. Стоит заметить, что на момент написании данной статьи этот файл не определялся ни одним из известных антивирусным решением. После удаления файла options-main.php генерация спам записей полностью прекратилась.

С нашей стороны для избежания данной ситуации мы настоятельно рекомендуем использовать только оригинальные программные компоненты. Проводить профилактическую проверку безопасности сайта и выполнять своевременное обновление движка и всех установленных компонентов, следить за безопасностью локального компьютера, внимательно относится к вопросу безопасности предоставляемых доступов к серверу, где располагаются файлы сайта.

Если у вас нет времени разбираться с назойливым спамом или возникают трудности при его удалении, вы можете всегда обратится к нам за помощью.