Если ваш сайт использует CMS Magento и вы не заботитесь о его безопасности, то вероятнее всего сайт был уже взломан и заражен. В настоящий момент одним из самых распространенных заражений CMS Magento является внедрение кода шпиона в файловую структуру сайта. При помощи данного вредоносного кода злоумышленник получает доступ к конфиденциальным данным банковской карты клиента, который совершал покупку на скомпрометированном сайте.

Специалистами компании Magento CMS был выпущен патч безопасности, который устраняет возможность эксплуатирования данной уязвимости. Также аналитики компании провели мониторинг текущей ситуации, результаты которой были пугающи, около 3500 сайтов использующие данную платформу являются частью так называемой "зомби-сети", при помощи которой данные собираются и отправляются на удаленные сервера злоумышленников.

Каковы последствия ?

Угон данных кредитных карт позволяет хакерам перехватывать финансовые данные ваших клиентов. Также зараженный сайт автоматически попадает в черный список известных поисковых систем, что крайне негативно влияет на общую лояльность посетителей сайта и на его поисковую выдачу.

Как это можно исправить ?

Исправление данной ситуации - непростая задача. Если у вас мало знаний о безопасности CMS Magento, мы рекомендуем вам воспользоваться услугами нашей компании, чтобы наши профессионалы качественно и быстрой устранили данную проблему. Если хотите исправить все самостоятельно, то наберитесь терпения и действуйте.

Сначала необходимо выполнить в ход в панель управления сайтом и ознакомиться с полученными сообщениями от команды Magento CMS. В сообщениях указана подробная информация об актуальных обновлениях по безопасности системы. Также для удобства можно перейти на сайт компании Magereport.com и выполнить сканирование сайта, по результату которого вы также узнаете, какие патчи были и еще не установлены. Если патч не установлен, установите его, прочитав предварительно инструкцию, которая прилагается в описании патча.

Важно: перед установкой патчей безопасности мы настоятельно рекомендуем выполнить сохранение резервной копии файлов сайта и его базы данных

После успешной установки проверьте корректность работы сайта, в особенности внутреннего функционала страниц (создание/редактирование)

Далее необходимо из панели управления сайтом перейти: ( Система -> Права доступа -> Пользователи)

Удалите все учетные записи, которые вы не используете, и установите надежные пароли для всех пользователей-администраторов, которых вы используете.

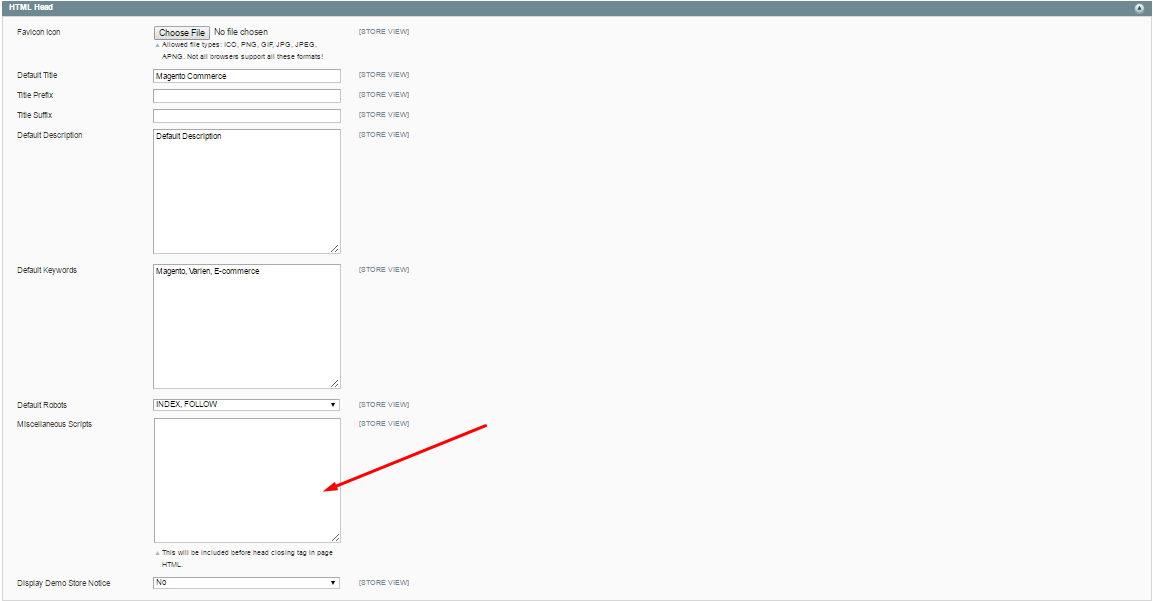

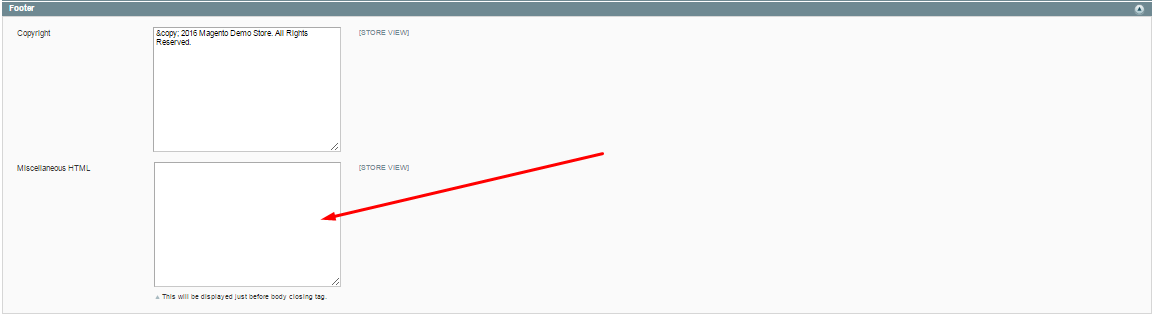

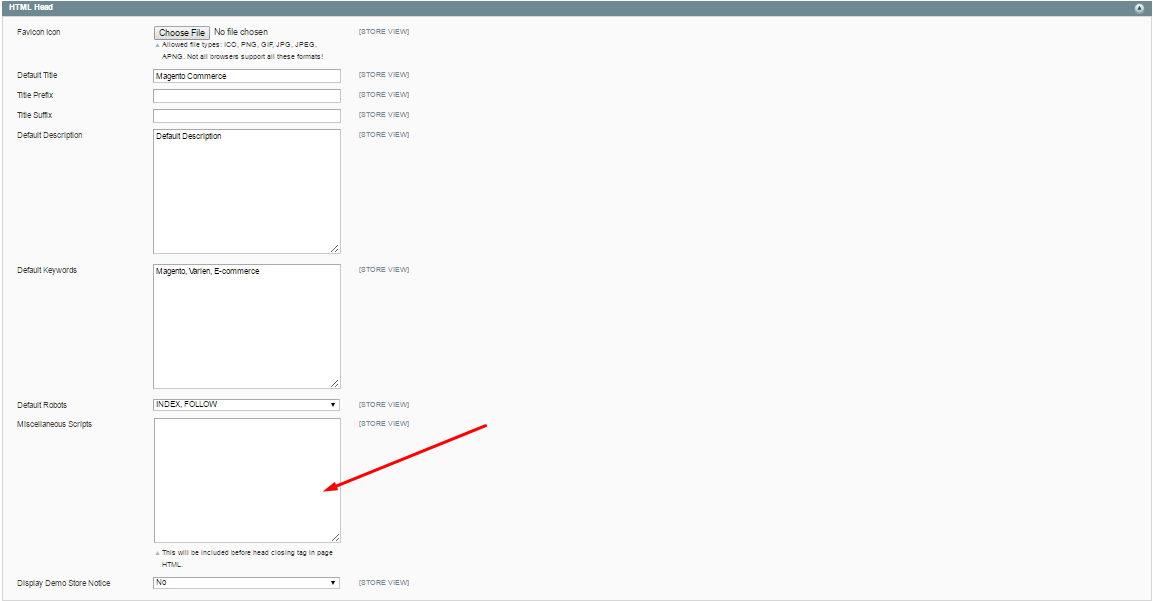

Теперь после выполнения данной инструкции, необходимо выполнить поиск и исключение неизвестных скриптов (PHP и Javascript). Поиск и удаление может быть сделано с помощью бэкэнда (панели управления) Magento:

1. Перейдите в раздел Система -> Конфигурация

2. Далее в боковом меню найдем раздел Дизайн и сразу перейдем туда.

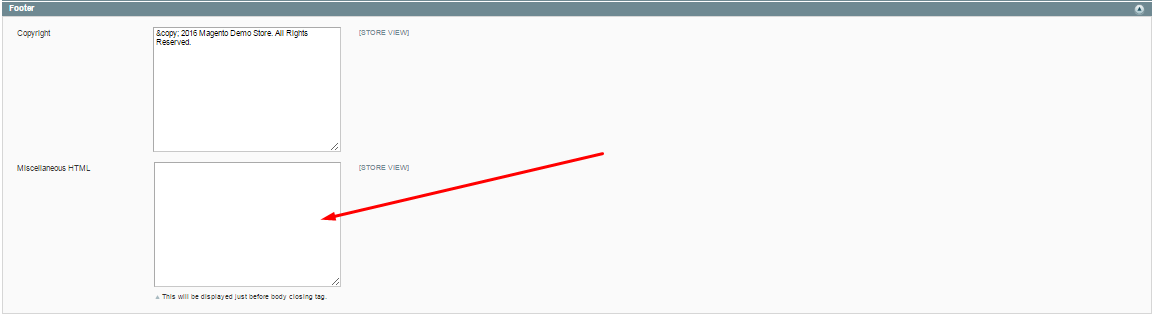

3. Теперь необходимо проверить блоки HTML заголовок, Хэдер, Футер на наличие подозрительных вставок, ниже на скриншотах можно увидеть примеры инфицированных блоков. Удалите, вредоносные включения.

Если поля Различный HTML пусты или в них нет незнакомого кода, то скорее всего, сайт в безопасности. В противном случае проверьте, содержат ли они подобные сценарии:

После того, как все удалено, рекомендуется установить дополнительную защиту для входа в панель администрирования сайтом . Для этого достаточно изменить изменить стандартное имя ссылки для админ панели. Кроме того, убедитесь нужно убедиться, что URL (‘app/etc/local.xml " и "var") не являются общедоступными.

Если ваш сайт использует CMS Magento и вы не заботитесь о его безопасности, то вероятнее всего сайт был уже взломан и заражен. В настоящий момент одним из самых распространенных заражений CMS Magento является внедрение кода шпиона в файловую структуру сайта. При помощи данного вредоносного кода злоумышленник получает доступ к конфиденциальным данным банковской карты клиента, который совершал покупку на скомпрометированном сайте.

Специалистами компании Magento CMS был выпущен патч безопасности, который устраняет возможность эксплуатирования данной уязвимости. Также аналитики компании провели мониторинг текущей ситуации, результаты которой были пугающи, около 3500 сайтов использующие данную платформу являются частью так называемой "зомби-сети", при помощи которой данные собираются и отправляются на удаленные сервера злоумышленников.

Каковы последствия ?

Угон данных кредитных карт позволяет хакерам перехватывать финансовые данные ваших клиентов. Также зараженный сайт автоматически попадает в черный список известных поисковых систем, что крайне негативно влияет на общую лояльность посетителей сайта и на его поисковую выдачу.

Как это можно исправить ?

Исправление данной ситуации - непростая задача. Если у вас мало знаний о безопасности CMS Magento, мы рекомендуем вам воспользоваться услугами нашей компании, чтобы наши профессионалы качественно и быстрой устранили данную проблему. Если хотите исправить все самостоятельно, то наберитесь терпения и действуйте.

Сначала необходимо выполнить в ход в панель управления сайтом и ознакомиться с полученными сообщениями от команды Magento CMS. В сообщениях указана подробная информация об актуальных обновлениях по безопасности системы. Также для удобства можно перейти на сайт компании Magereport.com и выполнить сканирование сайта, по результату которого вы также узнаете, какие патчи были и еще не установлены. Если патч не установлен, установите его, прочитав предварительно инструкцию, которая прилагается в описании патча.

Важно: перед установкой патчей безопасности мы настоятельно рекомендуем выполнить сохранение резервной копии файлов сайта и его базы данных

После успешной установки проверьте корректность работы сайта, в особенности внутреннего функционала страниц (создание/редактирование)

Далее необходимо из панели управления сайтом перейти: ( Система -> Права доступа -> Пользователи)

Удалите все учетные записи, которые вы не используете, и установите надежные пароли для всех пользователей-администраторов, которых вы используете.

Теперь после выполнения данной инструкции, необходимо выполнить поиск и исключение неизвестных скриптов (PHP и Javascript). Поиск и удаление может быть сделано с помощью бэкэнда (панели управления) Magento:

1. Перейдите в раздел Система -> Конфигурация

2. Далее в боковом меню найдем раздел Дизайн и сразу перейдем туда.

3. Теперь необходимо проверить блоки HTML заголовок, Хэдер, Футер на наличие подозрительных вставок, ниже на скриншотах можно увидеть примеры инфицированных блоков. Удалите, вредоносные включения.

Если поля Различный HTML пусты или в них нет незнакомого кода, то скорее всего, сайт в безопасности. В противном случае проверьте, содержат ли они подобные сценарии:

Если ваш сайт использует CMS Magento и вы не заботитесь о его безопасности, то вероятнее всего сайт был уже взломан и заражен. В настоящий момент одним из самых распространенных заражений CMS Magento является внедрение кода шпиона в файловую структуру сайта. При помощи данного вредоносного кода злоумышленник получает доступ к конфиденциальным данным банковской карты клиента, который совершал покупку на скомпрометированном сайте.

Специалистами компании Magento CMS был выпущен патч безопасности, который устраняет возможность эксплуатирования данной уязвимости. Также аналитики компании провели мониторинг текущей ситуации, результаты которой были пугающи, около 3500 сайтов использующие данную платформу являются частью так называемой "зомби-сети", при помощи которой данные собираются и отправляются на удаленные сервера злоумышленников.

Каковы последствия ?

Угон данных кредитных карт позволяет хакерам перехватывать финансовые данные ваших клиентов. Также зараженный сайт автоматически попадает в черный список известных поисковых систем, что крайне негативно влияет на общую лояльность посетителей сайта и на его поисковую выдачу.

Как это можно исправить ?

Исправление данной ситуации - непростая задача. Если у вас мало знаний о безопасности CMS Magento, мы рекомендуем вам воспользоваться услугами нашей компании, чтобы наши профессионалы качественно и быстрой устранили данную проблему. Если хотите исправить все самостоятельно, то наберитесь терпения и действуйте.

Сначала необходимо выполнить в ход в панель управления сайтом и ознакомиться с полученными сообщениями от команды Magento CMS. В сообщениях указана подробная информация об актуальных обновлениях по безопасности системы. Также для удобства можно перейти на сайт компании Magereport.com и выполнить сканирование сайта, по результату которого вы также узнаете, какие патчи были и еще не установлены. Если патч не установлен, установите его, прочитав предварительно инструкцию, которая прилагается в описании патча.

Важно: перед установкой патчей безопасности мы настоятельно рекомендуем выполнить сохранение резервной копии файлов сайта и его базы данных

После успешной установки проверьте корректность работы сайта, в особенности внутреннего функционала страниц (создание/редактирование)

Далее необходимо из панели управления сайтом перейти: ( Система -> Права доступа -> Пользователи)

Удалите все учетные записи, которые вы не используете, и установите надежные пароли для всех пользователей-администраторов, которых вы используете.

Теперь после выполнения данной инструкции, необходимо выполнить поиск и исключение неизвестных скриптов (PHP и Javascript). Поиск и удаление может быть сделано с помощью бэкэнда (панели управления) Magento:

1. Перейдите в раздел Система -> Конфигурация

2. Далее в боковом меню найдем раздел Дизайн и сразу перейдем туда.

3. Теперь необходимо проверить блоки HTML заголовок, Хэдер, Футер на наличие подозрительных вставок, ниже на скриншотах можно увидеть примеры инфицированных блоков. Удалите, вредоносные включения.

Если поля Различный HTML пусты или в них нет незнакомого кода, то скорее всего, сайт в безопасности. В противном случае проверьте, содержат ли они подобные сценарии:

После того, как все удалено, рекомендуется установить дополнительную защиту для входа в панель администрирования сайтом . Для этого достаточно изменить изменить стандартное имя ссылки для админ панели. Кроме того, убедитесь нужно убедиться, что URL (‘app/etc/local.xml " и "var") не являются общедоступными.

После того, как все удалено, рекомендуется установить дополнительную защиту для входа в панель администрирования сайтом . Для этого достаточно изменить изменить стандартное имя ссылки для админ панели. Кроме того, убедитесь нужно убедиться, что URL (‘app/etc/local.xml " и "var") не являются общедоступными.