Наиболее распространенной проблемой в безопасности CMS bitrix являются XSS-атаки. Такие проблемы связаны с тем, что в коде сайта имеются скрипты, которые открывают для злоумышленника возможности использовать некоторые переменные и исполнять вредоносный код. Такие возможности появляются в том случае, если на сайте не была сделана надежная фильтрация для передаваемых параметров скриптам. Потенциально уязвимой может служить любая форма, которая имеется на сайте.

Главная цель XSS-атаки – это кража cookies посетителей сайта по средствам встроенного на сервере скрипта. Далее производится выборка данных которые используются для последующих взломов и атак. При этом взлом происходит не напрямую, а по средствам уязвимости самого сайта. Сайт является соучастником XSS-атаки. XSS-атака по факту безопасна для сервера, но несет в себе опасность для посетителей сайта, но если злоумышленнику попадут в руки cookies администратора, то в этом случае злоумышленник сможет получить доступ к панели управления CMS.

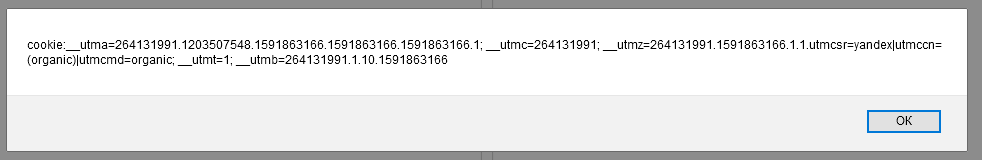

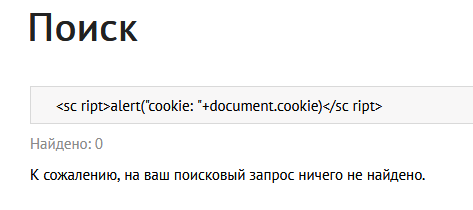

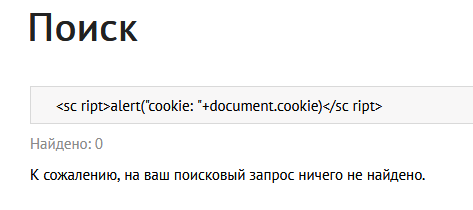

Для организации атаки злоумышленник производит сканирование всех имеющихся форм на сайте (формы обратной связи, формы поиска, отзывы и.т.д). Например на странице имеется форма для поиска информации на сайте. Для того чтобы проверить есть ли уязвимость на этой станице можно выполнить запрос:

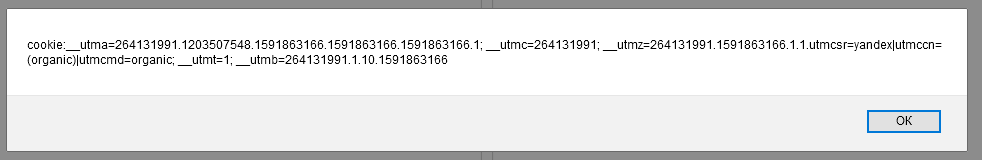

<script> alert("cookie: "+document.cookie) </script>

Если в результате вы увидите увидомление, то значит на странице имеется уязвимость, которую нужно незамедлительно устранить.

Если после отправки запроса страница вернется с результатами поиска, то в этом случае уязвимости нет.

Стоит обратить внимание, что CMS bitrix в коробочной версии без каких либо модификаций относительно защищен. Обычно проблемы начинаются тогда, когда на сайт устанавливаются дополнительные модули, формы, плагины. После этого вероятность XSS-атаки значительно возрастает

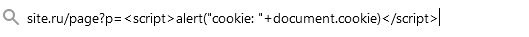

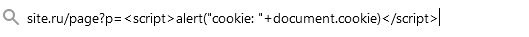

Также существует вариант уязвимости с использованием динамических адресов, которые могут обрабатывать любые GET-запросы. Например, страницы с пагинацией https://site.ru/page?p=2

Для проверки в адресной строке вместо параметра добавляем все тот же скрипт:

Если на странице имеется уязвимость мы также увидим результат выполнения скипта.

В результате таких атак злоумышленник получает доступ к приватной информации пользователей сайта, например пароли. Таким же образом злоумышленник получает данные учетной записи администратора, а получив эту информацию, хакер может делать дальнейшие вредоносные шаги.

Например злоумышленник может использовать сайт для размещения несанкционированных ссылок на сторонние ресурсы (дарк-сео).

Как определить, что на сайте имеется уязвимость ?

В настоящее время существует огромное количество софта, которое позволяет искать различные уязвимости на сайте. Все что остается, это установить подходящее решение и выполнить необходимые команды. Например, можно воспользоваться

nemesida scanner

Также стоит учесть, что подобные сервисы не всегда дают 100% гарантию определения уязвимости на сайте. Рекомендуется проверять потенциально уязвимые формы и страницы в ручном режиме.

Защита от XSS-атак CMS bitrix

Главной задачей для устранения данной уязвимости является исключения скобок "<" и ">" в которых прописываются различные html-запросы и теги обращения к скрипту. Поэтому необходимо проанализировать форму или страницу и сделать необходимое экранирование. Также приведем основные меры для устранения уязвимостей позволяющих проводить XSS-атаки:

1) Регулярно обновляете CMS-bitrix. Важно обновлять все установленные плагины и модули.

2) Используйте официальные маркетплейсы для установки новых модулей и компонентов. В неофициальных источниках в плагины и модули могут быть вшиты вирусные объекты, которые намерено были встроены в код.

3) Если на сайте задействуется обработка данных форм, то обязательно нужно выполнять кодирование всех запросов.

4) Если кодирование по како-то причине не возможно применить, то можно настроить это валидацией ввода. Еще лучше, если будет применена комбинация кодирования и валидации.

Наиболее распространенной проблемой в безопасности CMS bitrix являются XSS-атаки. Такие проблемы связаны с тем, что в коде сайта имеются скрипты, которые открывают для злоумышленника возможности использовать некоторые переменные и исполнять вредоносный код. Такие возможности появляются в том случае, если на сайте не была сделана надежная фильтрация для передаваемых параметров скриптам. Потенциально уязвимой может служить любая форма, которая имеется на сайте.

Главная цель XSS-атаки – это кража cookies посетителей сайта по средствам встроенного на сервере скрипта. Далее производится выборка данных которые используются для последующих взломов и атак. При этом взлом происходит не напрямую, а по средствам уязвимости самого сайта. Сайт является соучастником XSS-атаки. XSS-атака по факту безопасна для сервера, но несет в себе опасность для посетителей сайта, но если злоумышленнику попадут в руки cookies администратора, то в этом случае злоумышленник сможет получить доступ к панели управления CMS.

Для организации атаки злоумышленник производит сканирование всех имеющихся форм на сайте (формы обратной связи, формы поиска, отзывы и.т.д). Например на странице имеется форма для поиска информации на сайте. Для того чтобы проверить есть ли уязвимость на этой станице можно выполнить запрос:

<script> alert("cookie: "+document.cookie) </script>

Наиболее распространенной проблемой в безопасности CMS bitrix являются XSS-атаки. Такие проблемы связаны с тем, что в коде сайта имеются скрипты, которые открывают для злоумышленника возможности использовать некоторые переменные и исполнять вредоносный код. Такие возможности появляются в том случае, если на сайте не была сделана надежная фильтрация для передаваемых параметров скриптам. Потенциально уязвимой может служить любая форма, которая имеется на сайте.

Главная цель XSS-атаки – это кража cookies посетителей сайта по средствам встроенного на сервере скрипта. Далее производится выборка данных которые используются для последующих взломов и атак. При этом взлом происходит не напрямую, а по средствам уязвимости самого сайта. Сайт является соучастником XSS-атаки. XSS-атака по факту безопасна для сервера, но несет в себе опасность для посетителей сайта, но если злоумышленнику попадут в руки cookies администратора, то в этом случае злоумышленник сможет получить доступ к панели управления CMS.

Для организации атаки злоумышленник производит сканирование всех имеющихся форм на сайте (формы обратной связи, формы поиска, отзывы и.т.д). Например на странице имеется форма для поиска информации на сайте. Для того чтобы проверить есть ли уязвимость на этой станице можно выполнить запрос:

<script> alert("cookie: "+document.cookie) </script>

Если в результате вы увидите увидомление, то значит на странице имеется уязвимость, которую нужно незамедлительно устранить.

Если в результате вы увидите увидомление, то значит на странице имеется уязвимость, которую нужно незамедлительно устранить.

Если после отправки запроса страница вернется с результатами поиска, то в этом случае уязвимости нет.

Если после отправки запроса страница вернется с результатами поиска, то в этом случае уязвимости нет.

Стоит обратить внимание, что CMS bitrix в коробочной версии без каких либо модификаций относительно защищен. Обычно проблемы начинаются тогда, когда на сайт устанавливаются дополнительные модули, формы, плагины. После этого вероятность XSS-атаки значительно возрастает

Также существует вариант уязвимости с использованием динамических адресов, которые могут обрабатывать любые GET-запросы. Например, страницы с пагинацией https://site.ru/page?p=2

Для проверки в адресной строке вместо параметра добавляем все тот же скрипт:

Стоит обратить внимание, что CMS bitrix в коробочной версии без каких либо модификаций относительно защищен. Обычно проблемы начинаются тогда, когда на сайт устанавливаются дополнительные модули, формы, плагины. После этого вероятность XSS-атаки значительно возрастает

Также существует вариант уязвимости с использованием динамических адресов, которые могут обрабатывать любые GET-запросы. Например, страницы с пагинацией https://site.ru/page?p=2

Для проверки в адресной строке вместо параметра добавляем все тот же скрипт:

Если на странице имеется уязвимость мы также увидим результат выполнения скипта.

В результате таких атак злоумышленник получает доступ к приватной информации пользователей сайта, например пароли. Таким же образом злоумышленник получает данные учетной записи администратора, а получив эту информацию, хакер может делать дальнейшие вредоносные шаги.

Например злоумышленник может использовать сайт для размещения несанкционированных ссылок на сторонние ресурсы (дарк-сео).

Как определить, что на сайте имеется уязвимость ?

В настоящее время существует огромное количество софта, которое позволяет искать различные уязвимости на сайте. Все что остается, это установить подходящее решение и выполнить необходимые команды. Например, можно воспользоваться nemesida scanner

Также стоит учесть, что подобные сервисы не всегда дают 100% гарантию определения уязвимости на сайте. Рекомендуется проверять потенциально уязвимые формы и страницы в ручном режиме.

Защита от XSS-атак CMS bitrix

Главной задачей для устранения данной уязвимости является исключения скобок "<" и ">" в которых прописываются различные html-запросы и теги обращения к скрипту. Поэтому необходимо проанализировать форму или страницу и сделать необходимое экранирование. Также приведем основные меры для устранения уязвимостей позволяющих проводить XSS-атаки:

1) Регулярно обновляете CMS-bitrix. Важно обновлять все установленные плагины и модули.

2) Используйте официальные маркетплейсы для установки новых модулей и компонентов. В неофициальных источниках в плагины и модули могут быть вшиты вирусные объекты, которые намерено были встроены в код.

3) Если на сайте задействуется обработка данных форм, то обязательно нужно выполнять кодирование всех запросов.

4) Если кодирование по како-то причине не возможно применить, то можно настроить это валидацией ввода. Еще лучше, если будет применена комбинация кодирования и валидации.

Если на странице имеется уязвимость мы также увидим результат выполнения скипта.

В результате таких атак злоумышленник получает доступ к приватной информации пользователей сайта, например пароли. Таким же образом злоумышленник получает данные учетной записи администратора, а получив эту информацию, хакер может делать дальнейшие вредоносные шаги.

Например злоумышленник может использовать сайт для размещения несанкционированных ссылок на сторонние ресурсы (дарк-сео).

Как определить, что на сайте имеется уязвимость ?

В настоящее время существует огромное количество софта, которое позволяет искать различные уязвимости на сайте. Все что остается, это установить подходящее решение и выполнить необходимые команды. Например, можно воспользоваться nemesida scanner

Также стоит учесть, что подобные сервисы не всегда дают 100% гарантию определения уязвимости на сайте. Рекомендуется проверять потенциально уязвимые формы и страницы в ручном режиме.

Защита от XSS-атак CMS bitrix

Главной задачей для устранения данной уязвимости является исключения скобок "<" и ">" в которых прописываются различные html-запросы и теги обращения к скрипту. Поэтому необходимо проанализировать форму или страницу и сделать необходимое экранирование. Также приведем основные меры для устранения уязвимостей позволяющих проводить XSS-атаки:

1) Регулярно обновляете CMS-bitrix. Важно обновлять все установленные плагины и модули.

2) Используйте официальные маркетплейсы для установки новых модулей и компонентов. В неофициальных источниках в плагины и модули могут быть вшиты вирусные объекты, которые намерено были встроены в код.

3) Если на сайте задействуется обработка данных форм, то обязательно нужно выполнять кодирование всех запросов.

4) Если кодирование по како-то причине не возможно применить, то можно настроить это валидацией ввода. Еще лучше, если будет применена комбинация кодирования и валидации.